La Ciberseguridad,

Redefinida.

Protege tu Compañía con nuestra plataforma integral.

Detectamos proactivamente brechas de seguridad y respondemos a ciberataques para proteger tu infraestructura tecnológica. ¡Descubre cómo!

¿Que puede hacer Scud por tu empresa?

Después de observar decenas de webs de Ciberseguridad nos dimos cuenta que eran complicadas de entender si alguien no es un especialista. Así que hemos creado una serie de preguntas y respuestas breves para explicar que puede hacer Scud Cybersecurity por tu empresa.

Necesito saber si estoy bien protegido

No hay sistema infalible en ciberseguridad, ya que todo evoluciona tan rápido que no es posible estar siempre 100% protegido. Pero Scud Security estará mirando todo el tráfico de tu red, de cualquier dispositivo y comparándolo con cualquier amenaza conocido en multitud de bases de datos de ciberseguridad. Si hay algo sospechoso, dispara una alerta que uno de nuestros analistas verificará. Si existe amenaza, lo sabrás en poco tiempo.

Piensa que un antivirus en cada PC ya no es suficiente. Hay cientos de dispositivos conectados a tu red que pueden albergar software malicioso. Hemos encontrado “virus” en cámaras de seguridad, lectores de huellas digitales, dispositivos IoT, dispositivos Scada e impresoras, por darte un ejemplo

No tengo un especialista en ciberseguridad en mi empresa ¿qué puedo hacer?

No quiero que me entre un ransomware

Un ransomware que bloquee tu empresa y solicite un rescate para devolverte tus sistemas IT puede aparecer de dos maneras: O alguien clica el enlace incorrecto y descarga un archivo, o los hackers han podido acceder a la red de tu empresa y ellos han introducido en tus sistemas los archivos maliciosos.

Las maneras en las que Scud te protegerá de un ransomware son varias:

- Scud ataca tus sistemas proactivamente (pentesting) intentando hallar vulnerabilidades y por ejemplo passwords de baja calidad. Todo lo que este mal en tu red lo tendrás reportado unos 45 días después de instalar Scud. La mayoría de los ataques que un hacker pueda intentar contra tu empresa Scud lo intentará constantemente buscando debilidades en tu sistema.

- Scud detecta todas las conexiones entrantes y salientes en tu empresa. Conocemos las direcciones IP de los APT habituales gracias a nuestras fuentes de datos. Si de tu empresa sale una conexión hacia un Advanced Persistent Thread (Amenaza Persistente Avanzada) nuestros analistas recibirán una alerta inmediatamente

Me ha entrado un ransomware

Si ya tienes un ransomware y tienes la empresa bloqueada. Escríbenos a info@scudsecurity.com o llámanos. Te estarás planteando si pagar el rescate que te piden o no, pero lo más importante es saber cómo han entrado para evitar que vuelvan a entrar y bloquearlo todo de nuevo. Es muy fácil que cualquier copia de seguridad que tengas ya esté infectada con “la puerta de entrada”.

No será fácil devolver la normalidad a tu empresa, pero nuestro hardware y la experiencia de nuestros analistas pueden ayudarte a que esto no se repita.

Me preocupa que mis empleados hagan clic en links maliciosos

Me preocupa que la competencia me espíe

Me preocupan mis empleados descontentos

Es una preocupación válida. Un empleado descontento con acceso a sistemas críticos puede ser una de las mayores amenazas para la ciberseguridad de una empresa. Ya sea por venganza o por beneficio económico, podría filtrar información, eliminar datos o incluso instalar puertas traseras para acceder después de abandonar la empresa.

Scud Security puede ayudarte a minimizar este riesgo de varias maneras:

- Monitorizando en tiempo real todas las conexiones de la empresa, detectando accesos sospechosos o transferencias de datos inusuales.

- Limitando los privilegios de los empleados según su función. Solo deben tener acceso a lo que realmente necesitan.

- Alertando si un usuario intenta extraer datos a dispositivos USB, servicios en la nube o correos electrónicos personales.

- Bloqueando accesos remotos no autorizados desde fuera de la empresa.

Muchos ataques internos no se descubren hasta que el daño ya está hecho. Con Scud, cualquier actividad sospechosa generará una alerta para que puedas actuar antes de que sea demasiado tarde.

Me preocupan las multas por fuga de datos

En Europa, la protección de datos es una prioridad, y las normativas son cada vez más estrictas. La Directiva NIS2, que entró en vigor en enero de 2023 y cuya transposición a las legislaciones nacionales debía completarse antes del 17 de octubre de 2024, impone obligaciones rigurosas en materia de ciberseguridad. El incumplimiento de estas obligaciones puede acarrear sanciones severas, incluyendo multas de hasta 10 millones de euros o el 2% de la facturación anual global para entidades esenciales, y hasta 7 millones de euros o el 1,4% para entidades importantes.

Además, la NIS2 introduce una responsabilidad directa para los equipos directivos. Esto significa que, en caso de una fuga de datos debido a negligencia o falta de medidas adecuadas de seguridad, no solo la empresa puede ser sancionada, sino también los directivos a título personal. Esto puede incluir inhabilitaciones profesionales y otras repercusiones legales.

Para mitigar estos riesgos, es esencial contar con sistemas de seguridad robustos y actualizados. Scud Security ofrece una protección continua, monitorizando todo el tráfico de tu red y comparándolo con bases de datos de amenazas conocidas. Nuestros analistas especializados revisan cualquier actividad sospechosa, asegurando que tu empresa cumpla con las normativas vigentes y evitando posibles sanciones.

No subestimes las implicaciones de una fuga de datos. Más allá de las sanciones económicas, el daño reputacional y las repercusiones legales para la dirección pueden ser devastadores. Implementar medidas proactivas de ciberseguridad es una inversión necesaria para proteger tanto a tu empresa como a su equipo directivo.

Quiero pasar la NIS2 o la certificación ISO27001

Las auditorías para NIS2 o ISO27001 son evaluaciones en momentos concretos, una “foto” del estado de seguridad de tu empresa en un instante determinado. Pero la ciberseguridad no es estática, las amenazas evolucionan constantemente, y lo que hoy cumple con la normativa puede ser vulnerable mañana.

Scud Security no solo te ayuda a cumplir con estas normativas, sino que va más allá, ofreciendo una protección continua y en tiempo real:

- Monitorización 24/7: Mientras que una auditoría revisa tu seguridad en un momento puntual, Scud analiza todo el tráfico de red continuamente, detectando amenazas en tiempo real.

- Detección de vulnerabilidades: Identificamos puntos débiles en tu infraestructura y te notificamos antes de que una auditoría los señale como un problema.

- Generación de informes: Scud te proporciona reportes detallados sobre tu seguridad, lo que facilita el cumplimiento de requisitos normativos y la preparación para auditorías.

- Soporte experto: La mayoría de los equipos IT no cuentan con especialistas en ciberseguridad. Nuestros analistas revisan las alertas y te guían en las acciones correctivas necesarias para cumplir con los estándares.

Muchos clientes utilizan Scud no solo para certificarse, sino para asegurarse de que su empresa mantiene el nivel de seguridad requerido en todo momento, no solo el día de la auditoría.

Dispositivos viejos y expuestos a ser hackeados

Los dispositivos antiguos son una puerta de entrada habitual para los ciberdelincuentes. Impresoras, cámaras de seguridad, routers y equipos obsoletos pueden tener vulnerabilidades conocidas que los hackers explotan con facilidad.

Scud Security te protege de esta amenaza porque:

- Detecta todos los dispositivos conectados a tu red y los identifica, incluso aquellos que tu equipo de IT podría haber pasado por alto.

- Te alerta si un dispositivo tiene firmware desactualizado o vulnerabilidades conocidas.

- Bloquea conexiones sospechosas desde o hacia dispositivos comprometidos.

- Permite aislar equipos inseguros para que no puedan afectar al resto de la red.

Hemos encontrado dispositivos vulnerables en grandes empresas que jamás habrían sospechado que estaban en riesgo. Con Scud, te asegurarás de que nada quede sin supervisión.

Como sé que las contraseñas de mi empresa son fuertes

Las contraseñas siguen siendo uno de los puntos más débiles en ciberseguridad. Aunque se recomienden contraseñas complejas, muchos empleados siguen utilizando claves débiles o repetidas en múltiples servicios.

Scud Security puede ayudarte a verificar la fortaleza de tus contraseñas de varias maneras:

- Realizando auditorías de credenciales, probando si tus contraseñas han sido filtradas en bases de datos de hackers.

- Alertando si detectamos el uso de contraseñas por defecto en routers, impresoras o dispositivos IoT.

- Identificando cuentas con contraseñas débiles o credenciales reutilizadas en múltiples servicios.

- Probando ataques controlados (pentesting) para simular cómo un hacker intentaría acceder a tu empresa.

Si las contraseñas no son lo suficientemente seguras, lo sabrás antes de que sea demasiado tarde.

Si tengo un dispositivo infectado, ¿puede infectar a otros dispositivos de mi empresa?

Sí, y es más común de lo que crees. Un solo dispositivo infectado puede comprometer toda la red en cuestión de minutos, propagando malware a otros equipos o utilizándose como puerta de entrada para nuevos ataques.

Scud Security detecta y bloquea este tipo de amenazas rápidamente gracias a:

- Monitorización del tráfico: Si un dispositivo infectado intenta comunicarse con direcciones IP maliciosas o propagar malware dentro de la red, Scud lo detectará de inmediato.

- Bloqueo de conexiones sospechosas: Si identificamos actividad anómala, podemos aislar el dispositivo comprometido para evitar que la infección se propague.

- Análisis de comportamiento: Si un equipo comienza a actuar de forma inusual, como escanear la red en busca de otros dispositivos vulnerables, generará una alerta automática.

- Reconocimiento de archivos maliciosos: Scud compara los archivos que circulan por tu red con una base de datos de hashes de malware conocido. Si detectamos un archivo malicioso, se genera una alerta inmediata antes de que pueda ejecutarse en otros equipos.

La detección temprana es clave para evitar daños mayores. Con Scud, cualquier señal de infección será identificada y neutralizada antes de que pueda afectar a toda tu empresa.

¿Cómo le demuestro a mi jefe que tener antivirus no es suficiente protección para nuestra empresa?

Muchos directivos creen que un antivirus es suficiente para proteger una empresa, pero la realidad es que los ataques modernos van mucho más allá de lo que un antivirus puede detectar.

Aquí hay algunos puntos clave que pueden ayudar a convencer a tu jefe:

- El antivirus solo protege los equipos donde está instalado. No cubre servidores, impresoras, cámaras de seguridad, dispositivos IoT ni la red en general.

- El malware moderno evade los antivirus. Muchos ataques utilizan técnicas avanzadas para no ser detectados, como ocultar su código en memoria o disfrazarse de programas legítimos.

- Las amenazas vienen de múltiples frentes. Un antivirus no puede detener ataques de phishing, accesos no autorizados, tráfico malicioso en la red ni fugas de datos internas.

- Scud detecta lo que el antivirus no puede. Monitoreamos toda la red, analizamos el tráfico en busca de amenazas y detectamos actividad sospechosa en cualquier dispositivo, no solo en PCs.

- Tu equipo de IT no suele contar con especialistas en ciberseguridad. La mayoría de las empresas no tienen expertos dedicados exclusivamente a la seguridad, y confiar solo en un antivirus es un riesgo enorme. Con Scud, cuentas con un equipo de analistas especializados que revisan cada alerta, investigan los incidentes y te ayudan a tomar decisiones informadas.

Un buen ejemplo: Un cliente con antivirus actualizado descubrió, gracias a Scud, que su red tenía dispositivos IoT infectados con malware y que algunos de sus empleados estaban conectando a servidores de grupos de ciberdelincuencia sin darse cuenta.

Si tu jefe quiere una prueba, la mejor manera es instalar Scud y ver qué detecta en su propia empresa. En menos de un mes, seguramente encontrará vulnerabilidades que el antivirus nunca reportó.

Nuestros servicios de ciberseguridad gestionados integralmente

Una solución integral de ciberseguridad que ofrece detección, análisis y respuesta a amenazas en tiempo real, creando un entorno seguro para tu negocio.

Asistencia inmediata

Protección de servidores y bases de datos

Protección de sistemas operativos

Protección de redes

Robo de cuentas y fraude en los pagos

Ataques DDoS y fuerza bruta

Web Scraping y uso indebido de la API

Escaneo de vulnerabilidades

Evaluación automatica de equipos

Detección de fugas en tiempo real

Planes de respuesta a incidentes

Estafas por correo electrónico y phishing

Es bien sabido que los correos electrónicos suelen ser el punto inicial de compromiso. Para los ciberdelincuentes, se convierte en un vector de ataque perfecto que abre una puerta de enlace directamente a su infraestructura. El mayor desafío es detectar y bloquear automáticamente estafas, phishing y archivos adjuntos maliciosos y, al mismo tiempo, mantener informados a sus empleados sobre ataques masivos y dirigidos.

Estafas y phishing en línea

Al ser las ciberamenazas más omnipresentes, conductuales y engañosas, las estafas digitales y el phishing utilizan una impresionante variedad de técnicas y herramientas. Los ataques de phishing suelen disfrazarse de servicios en línea, mientras que los sitios web de phishing se alojan en recursos legítimos comprometidos. Además, más de la mitad de los delitos de alta tecnología en 2021 fueron estafas y phishing, lo que los convierte en una de las amenazas más desafiantes de la historia.

Falta de inteligencia sobre estafas

Los estafadores siguen innovando y cambiando técnicas, herramientas y esquemas. Es un verdadero desafío seguirles el ritmo, y la única solución es rastrear, analizar y acumular información sobre sus actividades porque el enfoque eficiente de protección contra estafas implica identificar diariamente redes de recursos fraudulentos e infraestructuras cibercriminales.

Ingeniería social, vishing, estafas de llamadas

Proteger a sus clientes de llamadas telefónicas no solicitadas, estafas de suplantación de identidad o vishing se vuelve cada vez más importante a medida que evolucionan las tecnologías de inteligencia artificial de voz.

Estafas por correo electrónico y phishing

Estafas y phishing en línea

Falta de inteligencia sobre estafas

Ingeniería social, vishing, estafas

Robo de cuentas y fraude en los pagos

Ataques DDoS y fuerza bruta

Web Scraping y uso indebido de la API

Escaneo de vulnerabilidades

Asistencia inmediata

Protección de servidores y basesde datos

Protección de sistemas operativos

Protección de redes

Evaluación automática de equipos

Detección de fugas en tiempo real

Planes de respuesta a incidentes

Website rating

Cada año se producen 800.000 ciberataques. Esto equivale a casi un ciberataque cada 39 segundos.

HISCOX

Un 44% de las PYMES españolas sufrieron al menos un ciberataque el año pasado.

SOPHOS

Las empresas españolas gastaron 750.000 dólares de media por ataques de ransomware.

IT GOVERNANCE

El 96% de los ataques de phishing se envían por correo electrónico.

Nuestros productos

Una solución integral de ciberseguridad que ofrece detección, análisis y respuesta a amenazas en tiempo real, creando un entorno seguro para tu negocio.

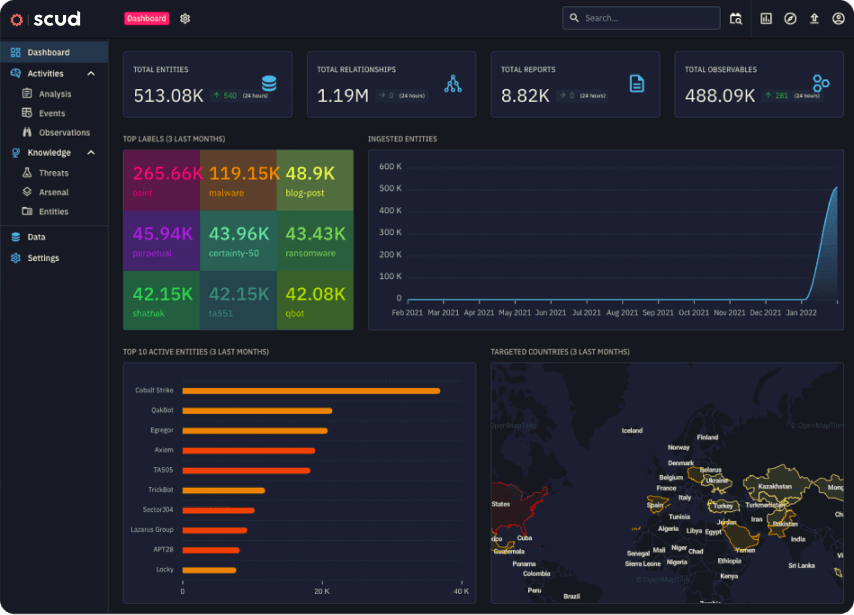

Scud Sensor

Encuentre exposición en su red

Scud Smart Platform

Detección gestionada y respuesta a incidentes

Scud Monitor

Vigilancia continua 24/7

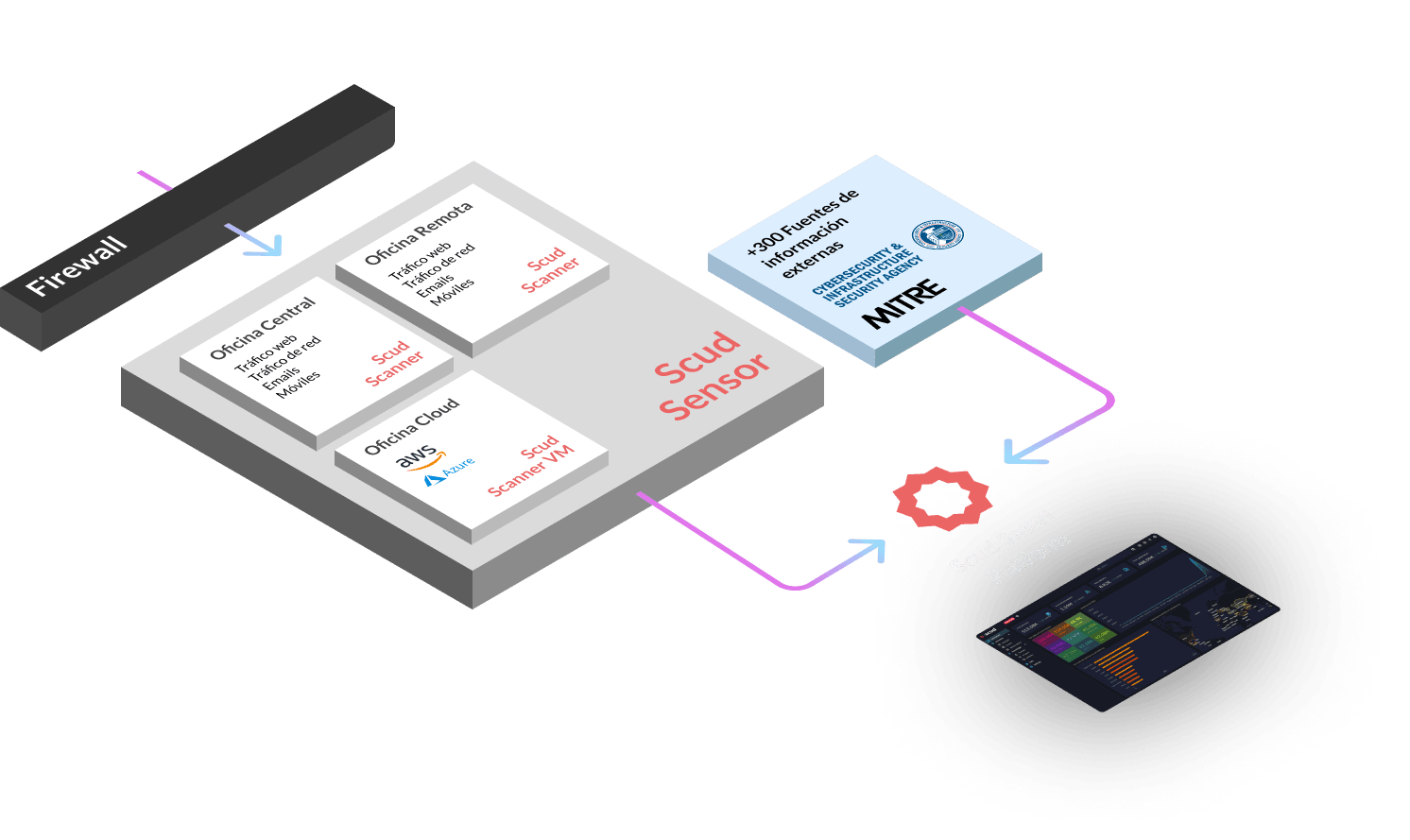

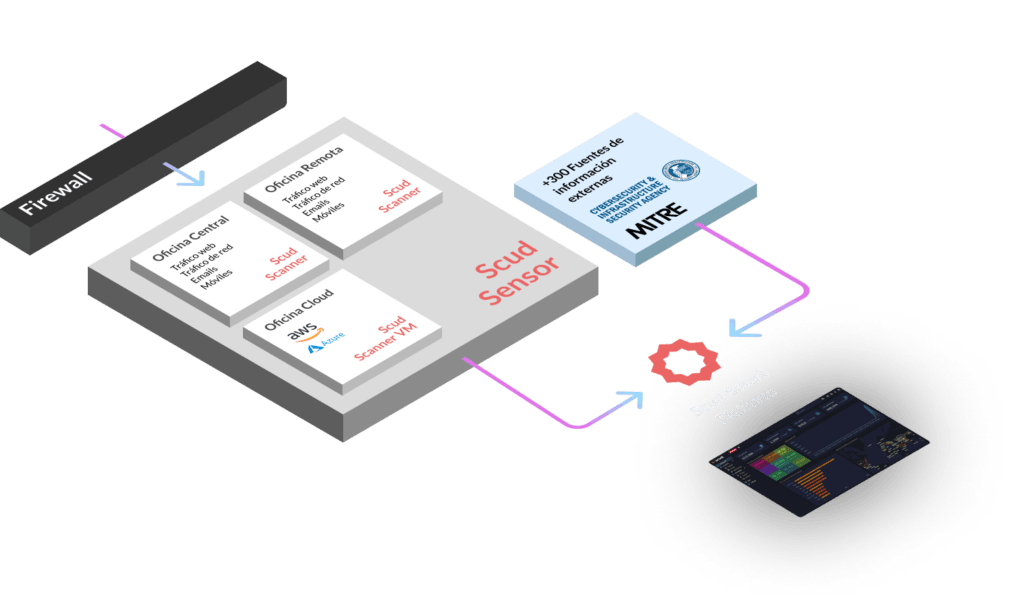

¿Cómo funciona?

Detección y respuesta nativas de la nube con el apoyo de un equipo de expertos en ciberseguridad 24 horas al día, 7 días a la semana.

Scud Scanner VM

Nuestro sniffer puede

instalarse en la nube y enviar

toda la información necesaria

al Sensor

Scud Scanner

El sniffer de Scud envía

todo el tráfico de red al

Sensor que la organiza

permite a nuestro

correlador Scud Smart

Platform mostrarla a

nuestros analistas

jerarquizada.

Scud Sensor

Análisis y descubrimiento de redes activas.

Informes de vulnerabilidad (GVM, Tenable, Rapid7)

Descubrimiento de activos y topología

Puede actuar ofensivamente y realizar pentesting

Fuentes de datos externas

Incorporación y correlación de cualquier fuente OSINT.

Corrientes STIX y TAXII.

Redes Sociales, RSS y otras fuentes públicas

Seguimiento API de objetivos/temas

Archivos como CSV, JSON, XML, TXT

Imágenes

Scud Smart Platform

Nuestro correlador muestra toda la información

de manera sencilla a nuestros analistas

(OpenCTI). Gracias al conocimiento propio y de

las más de 300 fuentes de información detecta

amenazas y genera alertas para ser revisadas, o

incluso decide si debe pararse algún dispositivo

de la red.

El sniffer de Scud envía todo el tráfico de red al Sensor que la organiza permite a nuestro

correlador Scud Smart Platform mostrarla a nuestros analistas jerarquizada.

Nuestro sniffer puede

instalarse en la nube y enviar

toda la información necesaria

al Sensor

Análisis y descubrimiento de redes activas.

Informes de vulnerabilidad (GVM, Tenable, Rapid7)

Descubrimiento de activos y topología

Puede actuar ofensivamente y realizar pentesting

Incorporación y correlación de cualquier fuente OSINT.

Corrientes STIX y TAXII.

Redes Sociales, RSS y otras fuentes públicas

Seguimiento API de objetivos/temas

Archivos como CSV, JSON, XML, TXT

Imágenes

Nuestro correlador muestra toda la información de manera sencilla a nuestros analistas (OpenCTI). Gracias al conocimiento propio y de las más de 300 fuentes de información detecta amenazas y genera alertas para ser revisadas, o incluso decide si debe pararse algún dispositivo de la red.

¿Por qué Scud?

No somos una solución de punto final.

Lo que nos diferencia de otras empresas de ciberseguridad es nuestro enfoque innovador en materia de ciberseguridad.

Nuestro servicio CDR (Defensa y Respuesta Continua) va más allá de los servicios XDR clásicos que ofrecen otras empresas de ciberseguridad.

No se trata sólo de proteger tu red de amenazas externas, sino también de identificar y neutralizar amenazas que ya se han infiltrado en tu red y han pasado desapercibidas.

No es un antivirus, detectamos las amenazas a nivel de red.

Nuestra capacidad de monitorear tanto tu red física como tus servicios en la nube nos brinda una vista panorámica de tu entorno digital, lo que nos permite detectar y responder a las amenazas de manera más efectiva. Con nuestro servicio CDR, obtiene un nivel de protección que va más allá de lo que pueden ofrecer los servicios XDR tradicionales.

Dentro y fuera la red.

Entendemos que en el mundo interconectado de hoy, tu red no se limita sólo a sus instalaciones físicas. Es por eso que nuestro servicio CDR también se extiende a los servicios en la nube, brindando protección integral independientemente de dónde residan tus datos.

Sectores y Clientes

Algunos ejemplos de sectores y tamaños de empresa en los que la tecnología Scud esta defendiendo sus infraestructuras tecnológicas (respetamos anonimato por confidencialidad)

Aerolíneas

Scud esta instalado en una compañía aérea asiática que facturó en 2023 más de 2.000 millones de dólares

Automoción

Una empresa japonesa del sector automoción con más de 2.8 billones de facturación utiliza la tecnología Scud

Logística

Una empresa alemana de más de 6.000M de Euros de facturación y 30.000 empleados disfruta de la seguridad que Scud proporciona en todas sus operaciones

Electricidad

Una mediana comercializadora de electricidad con una facturación superior a 50M de € ha conseguido parar varios ataques gracias la avanzada tecnología que Scud proporciona

Pymes

La tecnología Scud es la misma tanto para grandes empresas como para pequeñas y medianas. La única diferencia es el número de dispositivos Scud instalados y el tamaño del equipo de supervisores

Electrónica

En Asia, un gigante de la electrónica utiliza en una de sus divisiones (de facturación superior a 6.000 millones de €) los sensores y software Scud.

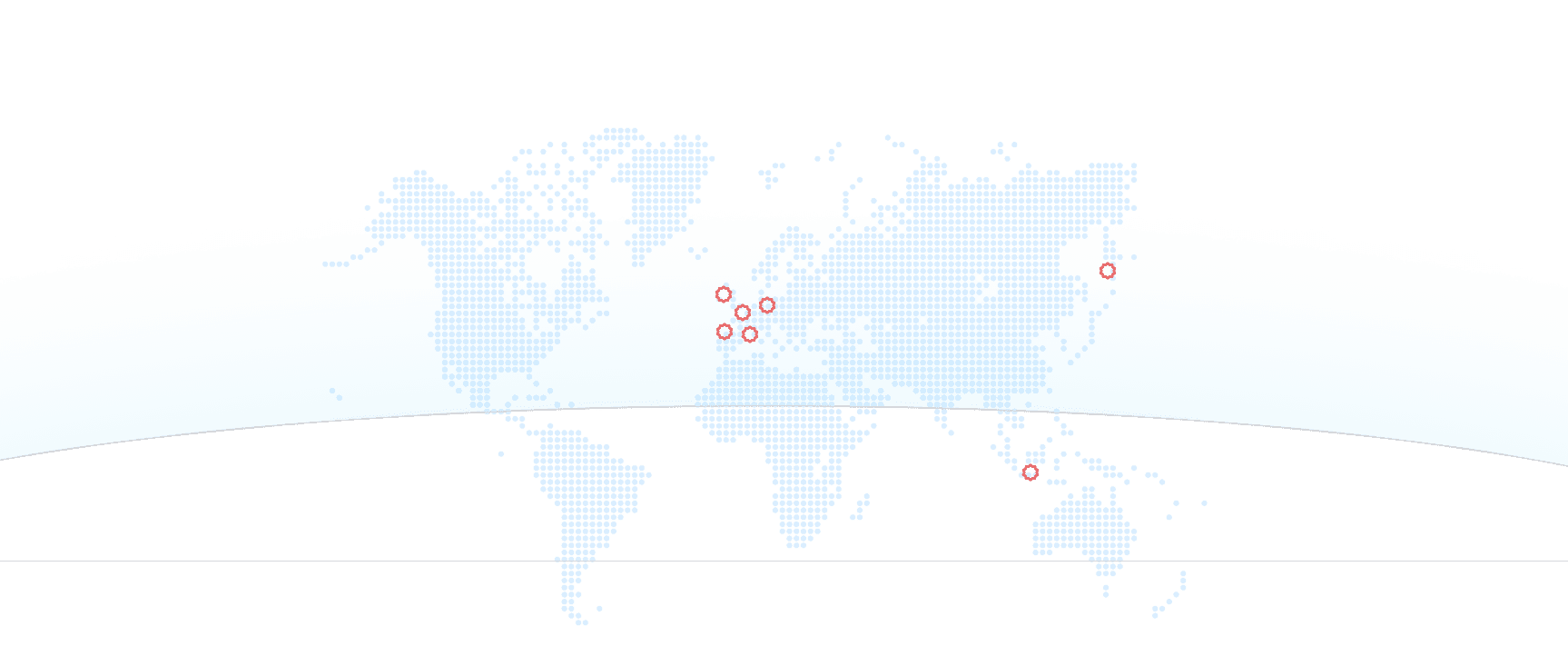

Scud en el mundo

Formamos parte de una amplia red de empresas asociadas que se extiende por Alemania, el Reino Unido, Malasia y EE. UU. Esta alianza internacional reúne a más de 200 profesionales interconectados, proporcionándonos abundante información sobre ciberataques procedentes de una amplia gama de fuentes.

Nuestra empresa se enorgullece de su amplia red de empresas asociadas que se extiende por Alemania, el Reino Unido, Malasia y EE. UU.

Esta alianza internacional reúne a más de 200 profesionales interconectados, proporcionándonos abundante información sobre ciberataques procedente de una amplia gama de fuentes.

¿Te han hackeado? Llámanos.

Cuando ocurre un ciberataque, cada segundo cuenta. Ahí es donde entra en juego nuestro Servicio de Respuesta a Emergencias Cibernéticas (CERS).

Nuestro equipo de expertos en ciberseguridad está listo para entrar en acción en el momento en que haya sido pirateado, ayudándolo a mitigar el daño, proteger tu red y restaurar las operaciones normales lo más rápido posible.

Una vez neutralizada la amenaza inmediata, trabajaremos contigo para investigar el incidente, identificar cómo los atacantes violaron tus defensas y fortalecer tu seguridad para evitar futuros ataques.

Con CERS, nunca estará solo ante un ciberataque.

¿Quieres ver Scud

Smart Platform

en acción?

Solicita una demostración y vea de primera mano cómo Scud no es el tradicional software de cyberseguridad.

Descubre cómo nuestros productos y nuestros servicios pueden brindarte la seguridad sólida, integral y fácil de usar que necesitas.

Simplemente completa el formulario y uno de nuestros consultores de soluciones se comunicará contigo para concertar una cita y mostrarte cómo funciona.