La Ciberseguridad,

Redefinida.

Protege tu Compañía con nuestra plataforma integral.

Detectamos proactivamente brechas de seguridad y respondemos a ciberataques para proteger tu infraestructura tecnológica. ¡Descubre cómo!

Nuestros servicios de ciberseguridad gestionados integralmente

Una solución integral de ciberseguridad que ofrece detección, análisis y respuesta a amenazas en tiempo real, creando un entorno seguro para tu negocio.

Asistencia inmediata

Protección de servidores y bases de datos

Protección de sistemas operativos

Protección de redes

Robo de cuentas y fraude en los pagos

Ataques DDoS y fuerza bruta

Web Scraping y uso indebido de la API

Escaneo de vulnerabilidades

Evaluación automatica de equipos

Detección de fugas en tiempo real

Planes de respuesta a incidentes

Estafas por correo electrónico y phishing

Es bien sabido que los correos electrónicos suelen ser el punto inicial de compromiso. Para los ciberdelincuentes, se convierte en un vector de ataque perfecto que abre una puerta de enlace directamente a su infraestructura. El mayor desafío es detectar y bloquear automáticamente estafas, phishing y archivos adjuntos maliciosos y, al mismo tiempo, mantener informados a sus empleados sobre ataques masivos y dirigidos.

Estafas y phishing en línea

Al ser las ciberamenazas más omnipresentes, conductuales y engañosas, las estafas digitales y el phishing utilizan una impresionante variedad de técnicas y herramientas. Los ataques de phishing suelen disfrazarse de servicios en línea, mientras que los sitios web de phishing se alojan en recursos legítimos comprometidos. Además, más de la mitad de los delitos de alta tecnología en 2021 fueron estafas y phishing, lo que los convierte en una de las amenazas más desafiantes de la historia.

Falta de inteligencia sobre estafas

Los estafadores siguen innovando y cambiando técnicas, herramientas y esquemas. Es un verdadero desafío seguirles el ritmo, y la única solución es rastrear, analizar y acumular información sobre sus actividades porque el enfoque eficiente de protección contra estafas implica identificar diariamente redes de recursos fraudulentos e infraestructuras cibercriminales.

Ingeniería social, vishing, estafas de llamadas

Proteger a sus clientes de llamadas telefónicas no solicitadas, estafas de suplantación de identidad o vishing se vuelve cada vez más importante a medida que evolucionan las tecnologías de inteligencia artificial de voz.

Estafas por correo electrónico y phishing

Estafas y phishing en línea

Falta de inteligencia sobre estafas

Ingeniería social, vishing, estafas

Robo de cuentas y fraude en los pagos

Ataques DDoS y fuerza bruta

Web Scraping y uso indebido de la API

Escaneo de vulnerabilidades

Asistencia inmediata

Protección de servidores y basesde datos

Protección de sistemas operativos

Protección de redes

Evaluación automática de equipos

Detección de fugas en tiempo real

Planes de respuesta a incidentes

Website rating

Cada año se producen 800.000 ciberataques. Esto equivale a casi un ciberataque cada 39 segundos.

HISCOX

Un 44% de las PYMES españolas sufrieron al menos un ciberataque el año pasado.

SOPHOS

Las empresas españolas gastaron 750.000 dólares de media por ataques de ransomware.

IT GOVERNANCE

El 96% de los ataques de phishing se envían por correo electrónico.

Nuestros productos

Una solución integral de ciberseguridad que ofrece detección, análisis y respuesta a amenazas en tiempo real, creando un entorno seguro para tu negocio.

Scud Sensor

Encuentre exposición en su red

Scud Smart Platform

Detección gestionada y respuesta a incidentes

Scud Monitor

Vigilancia continua 24/7

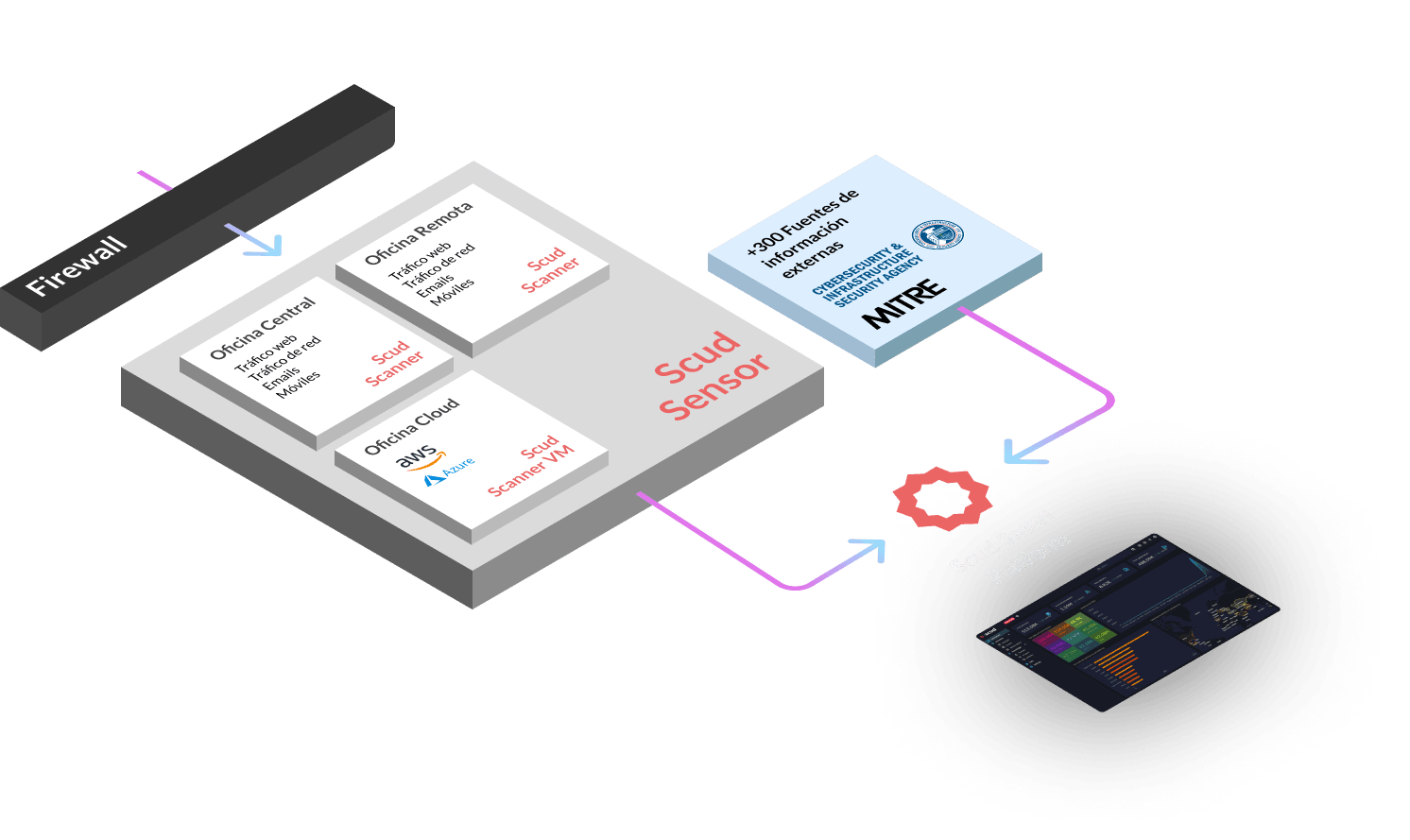

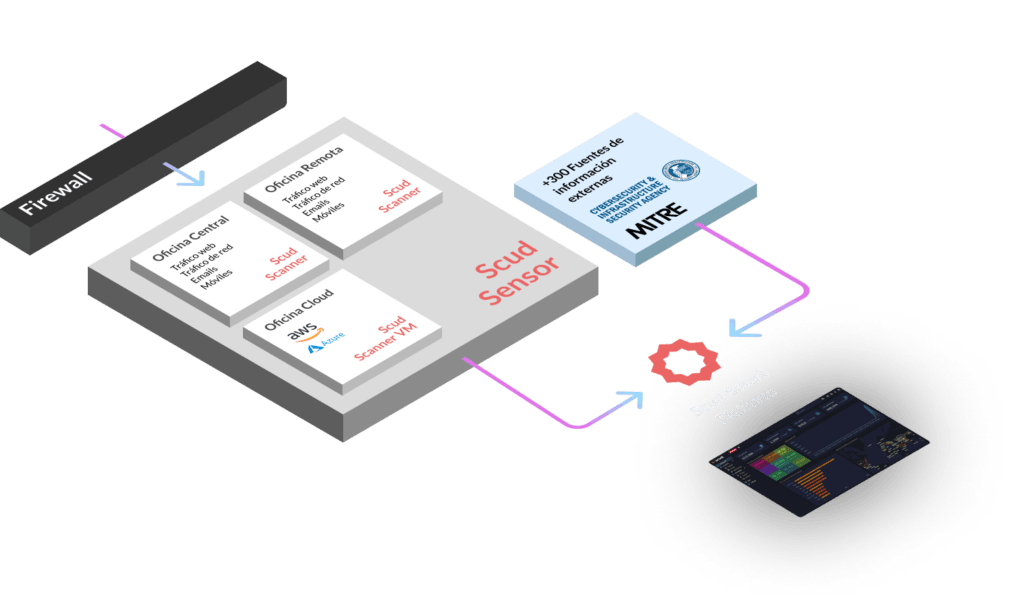

¿Cómo funciona?

Detección y respuesta nativas de la nube con el apoyo de un equipo de expertos en ciberseguridad 24 horas al día, 7 días a la semana.

Scud Scanner VM

Nuestro sniffer puede

instalarse en la nube y enviar

toda la información necesaria

al Sensor

Scud Scanner

El sniffer de Scud envía

todo el tráfico de red al

Sensor que la organiza

permite a nuestro

correlador Scud Smart

Platform mostrarla a

nuestros analistas

jerarquizada.

Scud Sensor

Análisis y descubrimiento de redes activas.

Informes de vulnerabilidad (GVM, Tenable, Rapid7)

Descubrimiento de activos y topología

Puede actuar ofensivamente y realizar pentesting

Fuentes de datos externas

Incorporación y correlación de cualquier fuente OSINT.

Corrientes STIX y TAXII.

Redes Sociales, RSS y otras fuentes públicas

Seguimiento API de objetivos/temas

Archivos como CSV, JSON, XML, TXT

Imágenes

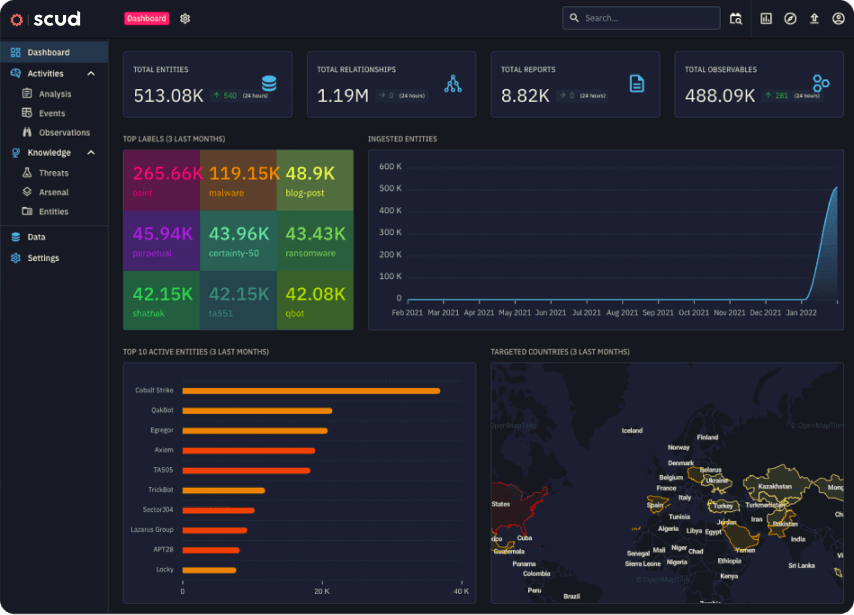

Scud Smart Platform

Nuestro correlador muestra toda la información

de manera sencilla a nuestros analistas

(OpenCTI). Gracias al conocimiento propio y de

las más de 300 fuentes de información detecta

amenazas y genera alertas para ser revisadas, o

incluso decide si debe pararse algún dispositivo

de la red.

El sniffer de Scud envía todo el tráfico de red al Sensor que la organiza permite a nuestro

correlador Scud Smart Platform mostrarla a nuestros analistas jerarquizada.

Nuestro sniffer puede

instalarse en la nube y enviar

toda la información necesaria

al Sensor

Análisis y descubrimiento de redes activas.

Informes de vulnerabilidad (GVM, Tenable, Rapid7)

Descubrimiento de activos y topología

Puede actuar ofensivamente y realizar pentesting

Incorporación y correlación de cualquier fuente OSINT.

Corrientes STIX y TAXII.

Redes Sociales, RSS y otras fuentes públicas

Seguimiento API de objetivos/temas

Archivos como CSV, JSON, XML, TXT

Imágenes

Nuestro correlador muestra toda la información de manera sencilla a nuestros analistas (OpenCTI). Gracias al conocimiento propio y de las más de 300 fuentes de información detecta amenazas y genera alertas para ser revisadas, o incluso decide si debe pararse algún dispositivo de la red.

¿Por qué Scud?

No somos una solución de punto final.

Lo que nos diferencia de otras empresas de ciberseguridad es nuestro enfoque innovador en materia de ciberseguridad.

Nuestro servicio CDR (Defensa y Respuesta Continua) va más allá de los servicios XDR clásicos que ofrecen otras empresas de ciberseguridad.

No se trata sólo de proteger tu red de amenazas externas, sino también de identificar y neutralizar amenazas que ya se han infiltrado en tu red y han pasado desapercibidas.

No es un antivirus, detectamos las amenazas a nivel de red.

Nuestra capacidad de monitorear tanto tu red física como tus servicios en la nube nos brinda una vista panorámica de tu entorno digital, lo que nos permite detectar y responder a las amenazas de manera más efectiva. Con nuestro servicio CDR, obtiene un nivel de protección que va más allá de lo que pueden ofrecer los servicios XDR tradicionales.

Dentro y fuera la red.

Entendemos que en el mundo interconectado de hoy, tu red no se limita sólo a sus instalaciones físicas. Es por eso que nuestro servicio CDR también se extiende a los servicios en la nube, brindando protección integral independientemente de dónde residan tus datos.

Sectores y Clientes

Algunos ejemplos de sectores y tamaños de empresa en los que la tecnología Scud esta defendiendo sus infraestructuras tecnológicas (respetamos anonimato por confidencialidad)

Aerolíneas

Scud esta instalado en una compañía aérea asiática que facturó en 2023 más de 2.000 millones de dólares

Automoción

Una empresa japonesa del sector automoción con más de 2.8 billones de facturación utiliza la tecnología Scud

Logística

Una empresa alemana de más de 6.000M de Euros de facturación y 30.000 empleados disfruta de la seguridad que Scud proporciona en todas sus operaciones

Electricidad

Una mediana comercializadora de electricidad con una facturación superior a 50M de € ha conseguido parar varios ataques gracias la avanzada tecnología que Scud proporciona

Pymes

La tecnología Scud es la misma tanto para grandes empresas como para pequeñas y medianas. La única diferencia es el número de dispositivos Scud instalados y el tamaño del equipo de supervisores

Electrónica

En Asia, un gigante de la electrónica utiliza en una de sus divisiones (de facturación superior a 6.000 millones de €) los sensores y software Scud.

Scud en el mundo

Formamos parte de una amplia red de empresas asociadas que se extiende por Alemania, el Reino Unido, Malasia y EE. UU. Esta alianza internacional reúne a más de 200 profesionales interconectados, proporcionándonos abundante información sobre ciberataques procedentes de una amplia gama de fuentes.

Nuestra empresa se enorgullece de su amplia red de empresas asociadas que se extiende por Alemania, el Reino Unido, Malasia y EE. UU.

Esta alianza internacional reúne a más de 200 profesionales interconectados, proporcionándonos abundante información sobre ciberataques procedente de una amplia gama de fuentes.

¿Te han hackeado? Llámanos.

Cuando ocurre un ciberataque, cada segundo cuenta. Ahí es donde entra en juego nuestro Servicio de Respuesta a Emergencias Cibernéticas (CERS).

Nuestro equipo de expertos en ciberseguridad está listo para entrar en acción en el momento en que haya sido pirateado, ayudándolo a mitigar el daño, proteger tu red y restaurar las operaciones normales lo más rápido posible.

Una vez neutralizada la amenaza inmediata, trabajaremos contigo para investigar el incidente, identificar cómo los atacantes violaron tus defensas y fortalecer tu seguridad para evitar futuros ataques.

Con CERS, nunca estará solo ante un ciberataque.

¿Quieres ver Scud

Smart Platform

en acción?

Solicita una demostración y vea de primera mano cómo Scud no es el tradicional software de cyberseguridad.

Descubre cómo nuestros productos y nuestros servicios pueden brindarte la seguridad sólida, integral y fácil de usar que necesitas.

Simplemente completa el formulario y uno de nuestros consultores de soluciones se comunicará contigo para concertar una cita y mostrarte cómo funciona.